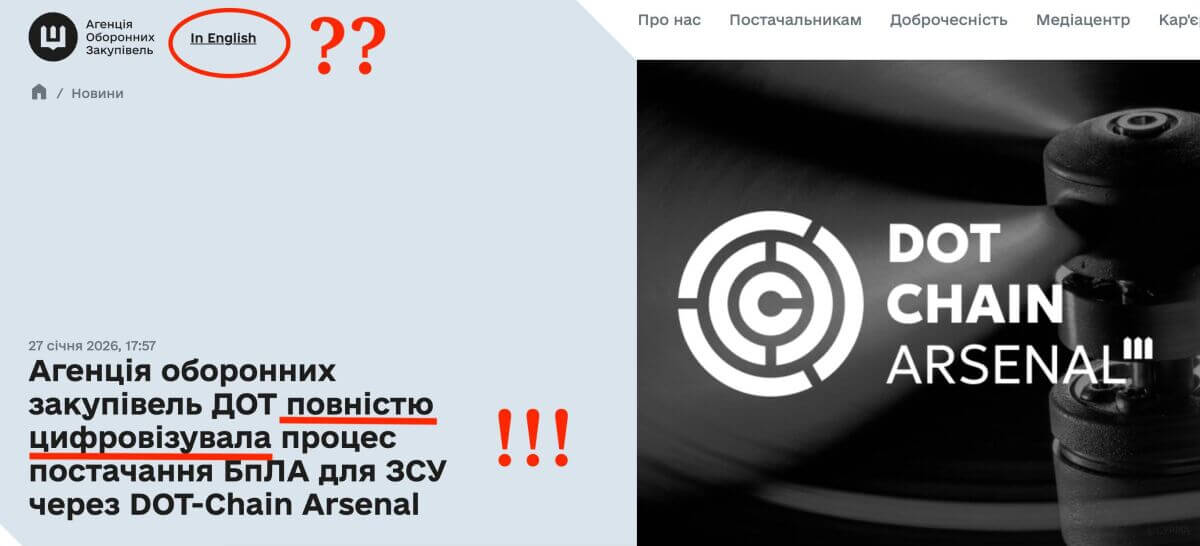

Мене відверто лякають слова «повністю цифровізоване постачання БпЛА» – про яке повідомляє підприємство Міністерства оборони «Державний оператор тилу» (скорочено ДОТ).

Мене відверто лякають слова «повністю цифровізоване постачання БпЛА» – про яке повідомляє підприємство Міністерства оборони «Державний оператор тилу» (скорочено ДОТ).

Особливо страшно звучить «Завдяки цифровим інструментам держава в режимі реального часу бачить рух засобів – від виробника до логістичних складів». Бо якщо це може бачити ДОТ – це також зможе бачити і ворог.

Сучасний світ влаштований так, що не існує систем, які неможливо хакнути. І абсолютна більшість високопрофесійних хаків відбувається так, що жертва про це не здогадується. І тому противник може роками (так, роками) тихенько сидіти в системі і збирати цінну розвідінформацію.

Тому перед запуском подібних суперкритичних цифрових платформ – абсолютно необхідно бути на 100% впевненим, що вони супернадійно захищені. І що у разі зламу – не станеться витоку чутливих даних.

Чи було саме так зроблено у ДОТ МОУ? Не знаю. У мене немає інсайдів. Доступні лише публічно доступні дані. Подивимося на них разом.

Перше, що кинулося в очі – Geo Fence при вході на вебсайт ДОТ. Застосування гео-фенс – це перша ознака непрофесіоналізму, який так розповсюджений серед української держслужби. Ці обмеження абсолютно ніяк не захищають від професійних кіберлочинців, але ускладнюють легальним користувачам доступ до сайту з-за кордону. Навіщо тоді англомовна версія на сайті?

Пам’ятаю як у році так 2020-му топи з Мінцифри козиряли фразою «Ми захищаємося за принципом security through obscurity» – навіть не усвідомлюючи, наскільки цим показують свою некомпетентність рівня «бабулька біля під’їзду, яка почула модне іноземне слово». Хвалитися словами, незрозумілими для більшості «пересічних». Але та меншість, яка розуміла, падала від сміху від феєричної тупості мамкиних жижиталізаторів.

Так от, застосування Geo Fence – пряма ознака непрофесійності у кібербезпеці. Причому в цьому випадку воно ще й працює якось дивно вибірково: доступно з американських та німецьких ІР-адрес, але недоступно з бельгійських, ірландських чи італійських.

Друге. Поклацавши по сайту ДОТ (робота для QA рівня junior), наткнувся на повідомлення We can't check the safety of this website right now. Це розділ «Доброчесність – Антикорупційне законодавство – Правовий статус викривача». Це буквально означає, що сайт ДОТ – не тестувався. Або тестувався «на відчепись», формально, для галочки.

Ну і головне, що мене насторожило: підозрілий характер запевнянь про кіберзахищеність системи у стилі «раннього Федорова».

Перше, що напружує, це фраза: «DOT-Chain має комплексну систему захисту інформації, розроблену відповідно до Cybersecurity Framework (CSF) 2.0 Національного інституту стандартів і технологій США (NIST)».

Якщо це правда – покажіть звіт про аудит системи безпеки DOT-Chain. Або якийсь інший документ від солідної міжнародної організації. КСЗІ від Держспецзв’язку – не пропонувати, це фікція, яка легко купується за валізу чорного кешу.

Немає звіту/сертифікату? «Це секретно»? Тоді це голослівні твердження, які неможливо перевірити. Бравада гучними іменами без надання доказів. Іншими словами – маніпуляція.

Подібне жонглювання «міжнародними стандартами» я бачив після декоративного Big Bunty, яке організувала команда молодих «ефективних менеджерів» з мінцирку.

Аналогічне враження виникає від наступного твердження: «Розробник системи – ДОТ – також пройшов оцінювання на відповідність міжнародному стандарту інформаційної безпеки ISO 27001».

Знов таки – а покажіть сертифікат. Опублікуйте на сайті. Щоб хто завгодно міг перевірити успішність оцінювання на відповідність ISO 27001 («Система управління інформаційною безпекою»). Це вже точно не може бути секретним документом, оскільки проводиться за певною процедурою уповноваженими організаціями та згідно із заздалегідь відомими міжнародними правилами.

І навіть якщо розробник дійсно має такий сертифікат – важливо, чи це він дійсно застосував ці знання при розробці системи. Іншими словами – а чи дійсно смачним є борщ, приготовлений шеф-кухарем з умовними «трьома мішленівськими зірками».

На перший погляд, уся ця історія про безпеку DOT-Chain Arsenal нагадує поняття «кіберциганство»: це коли авантюристи видають себе за справжніх фахівців, інколи досить довго та переконливо. Пів біди, якщо від того страждають персональні дані громадян – які у більшості їх навіть не цінують і факт відсутності захисту їх не дуже-то парить («Дія»).

Але коли йдеться про постачання надважливої зброї у війні, яку ми не те щоб виграємо наразі – тут наслідки можуть і будуть значно тяжчими. На порядки. Якщо ворог зможе шпигувати зсередини мережі «повністю цифровізованого постачання БпЛА» – то він зможе також проводити диверсії всередині неї, підміняти дані, дезорганізувати виробництво або повністю зупинити роботу системи. І узгодити подібні кібератаки з одночасною активізацією наземних та повітряних операцій.

І це точно не піде нам на користь.

Мені дуже не хотілося б реалізації подібного сценарію у цифровому середовищі постачання БпЛА українській армії. Але з того, що я бачу – він аж ніяк не може бути відкинутим.